Combien de cookies avez-vous acceptés depuis 2018 ? Des centaines ? Des milliers ? Sans doute plus que vous ne voudriez l’admettre, plus que raisonnable.

BLOG | Cybercrime et châtiment : La criminalistique à l’ère du numérique

10/09/2021

Le Cyberespace. Une hallucination consentie vécue chaque jour en toute légalité par des millions d’usagers, dans chaque pays, par des enfants qui apprennent les concepts mathématiques… Une représentation graphique des données extraites des mémoires de tous les ordinateurs de l’humanité. Des lignes lumineuses ordonnées dans le non-espace de l’esprit, des amas et des constellations de données. Comme des lumières de villes, au loin…

William Gibson, Neuromancien - 1984

Résumé :

Il y a un siècle naissait la police scientifique qui mit aussitôt en œuvre toutes les techniques pour enquêter sur les affaires criminelles et confondre les coupables. Nous allons voir que les principes fondateurs des sciences forensiques restent toujours d’actualité en se transposant naturellement dans notre monde numérique.

Introduction : Paris, 2021

Lors d’une série de projets pour le compte du ministère de l’intérieur, il y a une dizaine d’années, je découvrais les bases de la criminalistique et ses pères fondateurs : Bertillon, Galton, Gross et Locard. Collaborant aujourd’hui avec une équipe de cybersécurité, je retrouve dans leur travail ces principes vieux d’un siècle. Avec l’œil d’un connaisseur, qui n’est pas celui d’un expert, je me propose de tisser quelques liens entre les pratiques du monde physique et celles du monde virtuel.

Buenos Aires, Argentine 1892

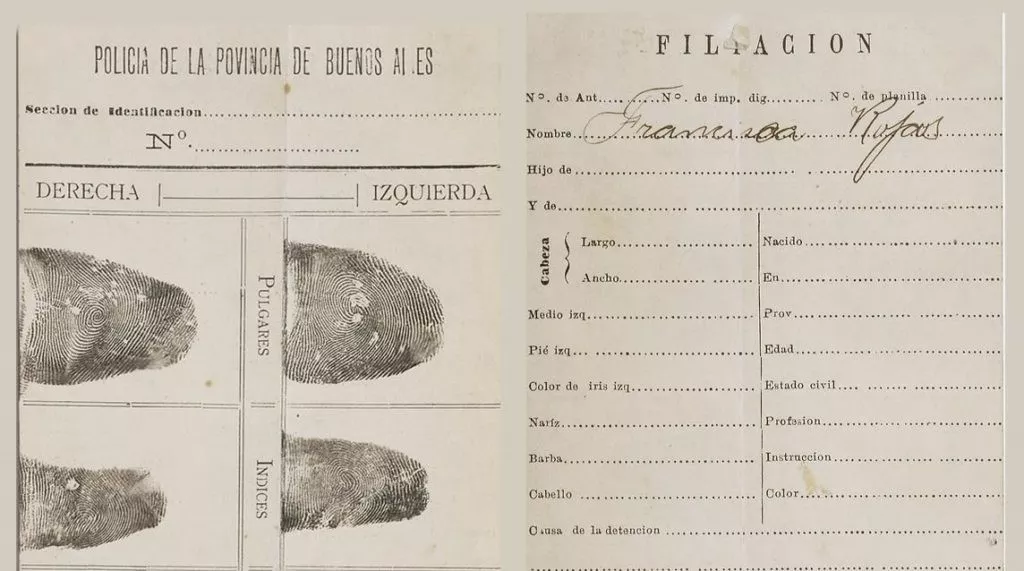

Fiche dactyloscopique de Francisca Rojas

La nuit est belle, elle est sauvage. Alertés par les cris, les policiers qui entrent dans la maison découvrent deux enfants. Morts, poignardés. A leur côté git leur mère, blessée. Aussitôt, elle accuse son voisin, un vacher. Comment Francisca Rojas pouvait-elle savoir que ses doigts allaient la trahir ?

Le vacher fut arrêté, torturé. Aucun aveu ne sortit de sa bouche meurtrie. Quant à la mère des enfants, les coups reçus n’avaient laissé aucune trace. Bizarre !

Cet étrange imbroglio fut démêlé par un commissaire formé à une toute jeune technique, la dactyloscopie. Les empreintes digitales sanglantes furent relevées, le crime révélé, le vacher disculpé, la mère condamnée.

Francisca Rojas, par son odieux crime, devint célèbre et la police devenait scientifique, plus d’un siècle avant que « les Experts » ne popularisent la pratique.

En savoir plus : https://www.police-scientifique.com/Fransisca-Rojas/

A cette époque, seuls quelques experts savaient que les empreintes digitales identifiaient les individus de manière univoque. Près d’un siècle plus tard, les empreintes génétiques révolutionnèrent à nouveau les techniques de la police.

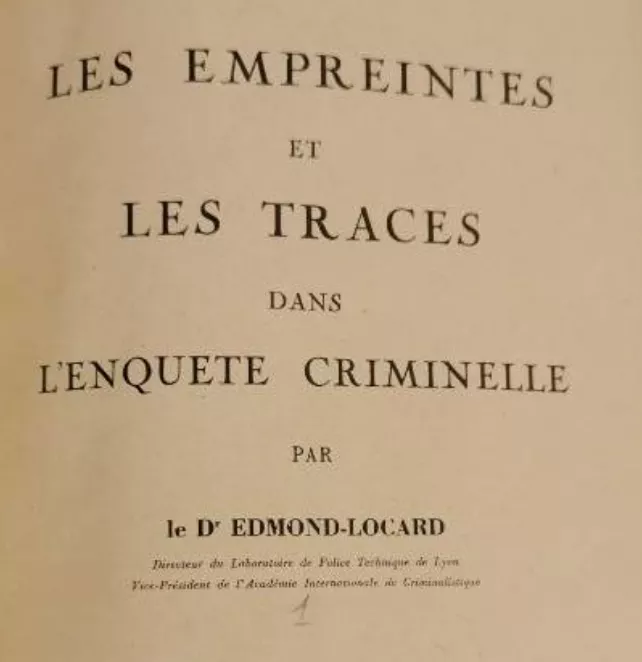

Lyon 1910

Quelques années plus tard, en 1910, un professeur nommé Edmond Locard fonda à Lyon le premier laboratoire de police scientifique. Il est de fait considéré comme l’un des pères de la criminalistique.

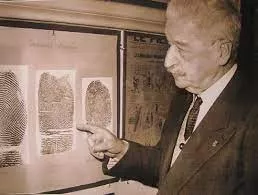

Edmond Locard (1877 – 1966)

Sa célébrité vient certainement du principe d’échange qu’il élabora en 1920 ; celui-ci s’exprime souvent sous la forme « tout contact laisse une trace ».

Et si on l’associe au principe de Kirk, énoncé en 1963 : « tout objet de notre univers est unique », on a les bases théoriques de la criminalistique.

Un malfaiteur laisse des traces de son passage : des empreintes de pas, de doigts et aussi, on le sait désormais, des cellules épithéliales, des cheveux, des poils, de l’ADN, les fils d’un vêtement…

Et inversement sur le malfaiteur on peut aussi retrouver des traces de la victime ou du lieu : sang, cheveux, pollen, griffures… et aussi des objets volés comme des bijoux, une carte bleue, un téléphone…

Bref, ce principe est universel et fonctionne dans les deux sens puisqu’il s’opère lors du contact.

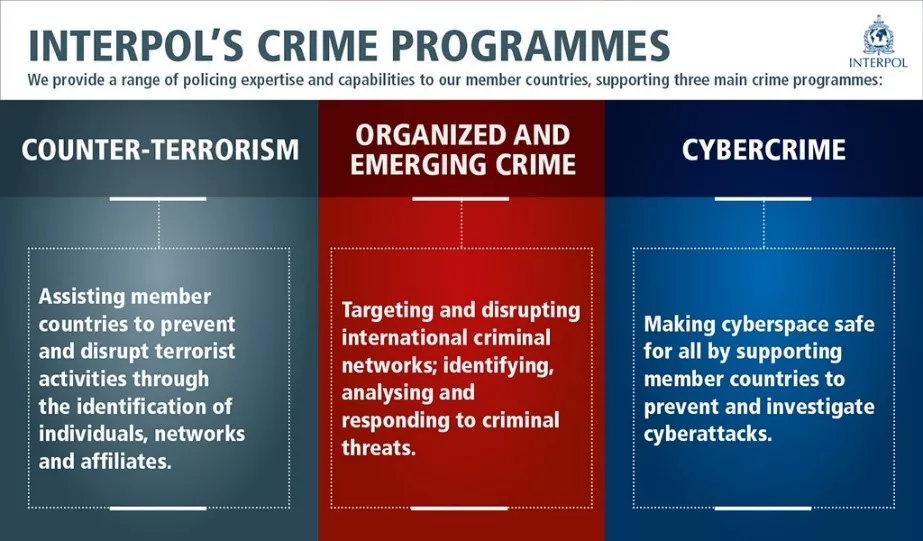

Lyon 1989

Interpol est une organisation créée en 1923 qui regroupe 194 pays et a pour mission de lutter contre la criminalité. En 1989, le siège d’Interpol était à Paris et après une âpre compétition entre 180 villes, c’est à Lyon qu’il se déplaça. Interpol est connu pour ses fameuses notices multicolores, dédiées à la recherche d’individus ou de renseignements sur des individus, qu’ils soient vivants ou morts. Depuis quelques années la cybercriminalité est un objectif affirmé d’Interpol.

« La criminalité d’aujourd’hui est toujours plus internationale. Il est donc crucial que les différents acteurs se coordonnent afin de maintenir une architecture de sécurité mondiale. »

Source : https://www.interpol.int/fr/Qui-nous-sommes/Qu-est-ce-qu-INTERPOL

Paris, Lyon, Marseille, Tokyo… 2021

Les affaires de cybercriminalité se succèdent par vagues. Les ransomwares sont la tendance du moment avec toujours le vol de données et une actualité sur l’espionnage avec l’affaire Pegasus.

Du fait de son universalité, la lutte contre les cyber-malfaiteurs peut toujours s’appuyer sur le principe de Locard énoncé il y a déjà 111 ans !

« Tout contact laisse une trace ». Ce qui est vrai dans le monde physique, le monde d’avant, le reste dans le monde virtuel dans lequel nous sommes désormais plongés.

Chercher les traces des hackers dans les systèmes visités, y reconnaitre des signatures spécifiques qui permettront de remonter à l’individu malveillant : le métier reste le même en se déplaçant dans le cyberespace de W. Gibson.

La science forensique (ou Forensics en anglais) est la discipline, qui par la chimie, la biologie, la physique, l’imagerie vise à servir au travail d’investigation des enquêteurs. Si vous avez vu un des 336 épisodes des Experts Las Vegas alors vous voyez certainement de quoi il est question.

La lumière s’éteint. Le technicien de scène de crime habillé en astronaute allume sa lampe UV. La pièce prend vie. La violence du crime est révélée en luminescence sur les murs avec ce jet bleu et ces gouttelettes si caractéristiques. Il y a aussi ces petits plots jaunes, ces coton tiges, ces bandes adhésives pour collecter des traces…

BlueStar : Ce produit phare de la police scientifique, révèle d’infimes traces de sang. Bien utile quand le coupable s’est adonné à un grand nettoyage, ou quand il faut retrouver l’arme du crime dans un atelier rempli d’outils.

https://www.bluestar-forensic.com/fr/produits/kit-bluestar-forensic/

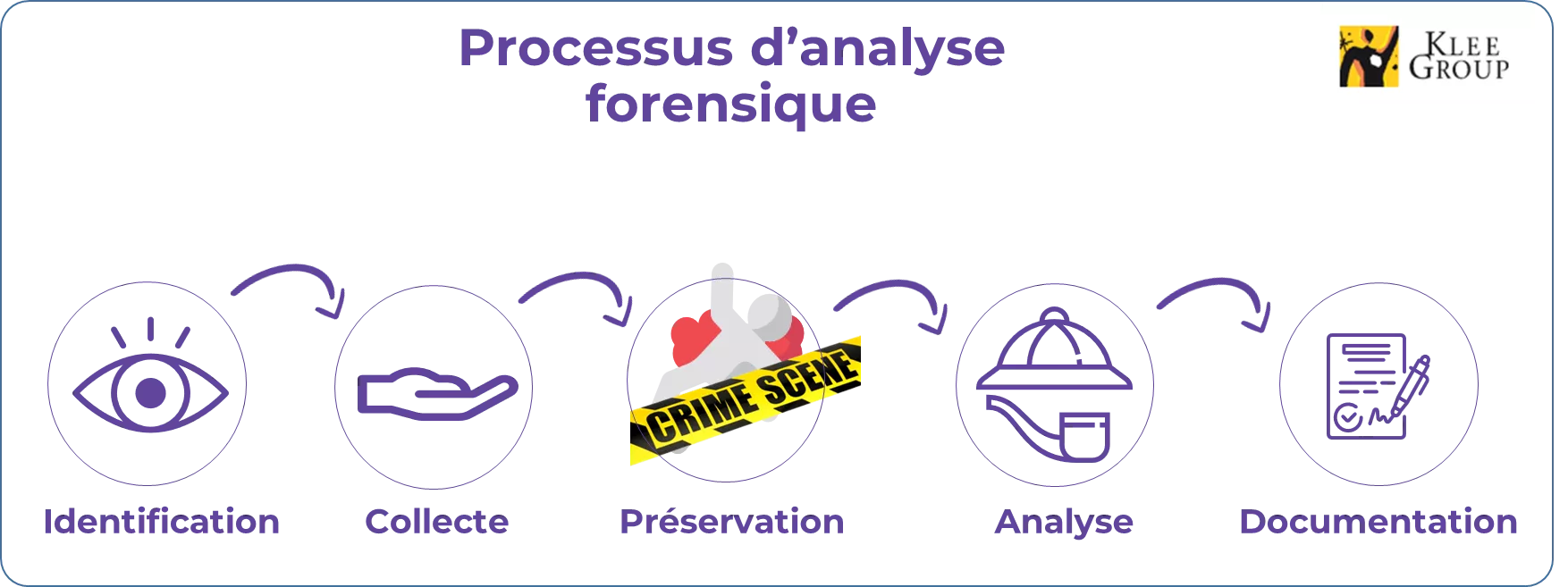

Coté numérique on parle de digital forensics ou cyber forensics. Depuis la première affaire de cyber criminalité jugée en 1978 en Floride, le domaine se professionnalise avec des techniques d’identification, de collecte et préservation des indices, et aussi des outils d’analyse pour traiter des données de plus en plus massives. Les techniques utilisées, comme pour la collecte d’ADN, doivent de surcroit être recevables devant la justice.

La boite à outils forensiques

Les techniciens de la police technique et scientifique, la fameuse PTS, disposent d’outils et de procédures pour leurs investigations. Je demande à mon équipe de cybersécurité, ce que contient leur boite à outils forensics ? Quel est leur « bluestar » ?

Volatility est le premier terme, lâché comme une évidence par David, responsable du Pôle Cybersécurité. Comme son nom le suggère, Volatility capte des informations conservées en mémoire avant leur effacement lors du reboot.

David alerte sur un point. Quand une cyberattaque se produit, bien souvent le stress l’emporte sur la raison et dans le désir de remettre rapidement les systèmes en production les traces sont effacées. Il insiste sur l’importance d’organiser bien en amont, dans un contexte serein, la réponse à ces événements pour, à la fois, capter les traces, les preuves tout en préservant les données et en assurant les obligations légales et éthiques de communication.

Je pose la même question à Adrien. Lui me répond Autopsy, un logiciel qui va permettre d’analyser l’espace de stockage des téléphones ou des disques durs pour y déceler des éléments et reconstituer l’historique des événements afin de dénouer le mystère d’une cyberattaque.[AA1]

Volatility, Autopsy : ces noms sonnent comme des groupes de métal. Renaud va jouer la synthèse en me parlant de SIFT, une boite à outils développée initialement par Rob Lee et qui contient entre autres Autopsy et Volatility. Renaud précise aussitôt que le framework ORC, pour Outil de Recherche de Compromission, propulsé par l'ANSSI, est assez salvateur pour récupérer en l'espace de quelques minutes des indices lors d'une intervention sur un SI compromis.

Finalement, après quelques échanges, une première mallette forensique est constituée afin de déceler des traces données, réseau, mémoire ou stockage sur des supports comme les smartphones, serveurs, Pc voire tablettes.

Data, disk, network, wireless, database, malware, email, mobile : la science forensique traite chaque domaine pour en tirer des indices, des preuves. Les outils cités précédemment n’ont pas vocation à présenter le parc complet des solutions forensiques ; ils illustrent la richesse et la complexité de la cybersécurité.

Si vis pacem, para bellum

"Les attaques informatiques peuvent créer le chaos » alerte le patron de l’ANSSI"

« Devant la commission des affaires européennes du Sénat, Guillaume Poupard, patron de l’ANSSI (agence nationale des systèmes de sécurité des systèmes d’information), a dressé un état des lieux des attaques informatiques dont font l’objet les infrastructures sensibles »

Notre métier consiste à construire des systèmes d’information donc à manipuler des données qui sont sensibles parce que personnelles, financières ou relatives à la santé. Notre métier consiste aussi à protéger ces données.

Le jeu du gendarme et du voleur est intemporel ; les hackers malveillants profitent des dernières failles pour cibler et attaquer les systèmes faibles. Ils savent aussi tromper les individus pour arriver à leur fin.

Alors oui, on peut espérer, en utilisant le principe de Locard, confondre les criminels mais le mal sera fait. Il convient de protéger ses actifs numériques dès leur conception : Security by Design.

C’est le rôle de la cybersécurité, un rôle préventif appliqué aux applications et à leur processus de fabrication.

Soyez prudents, le monde n’est pas bienveillant